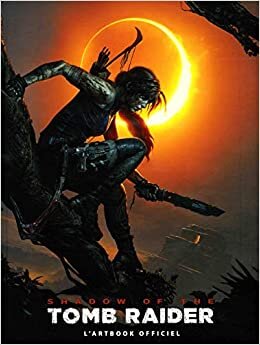

Gestion et Exploitation d’une Solution IPS et IDS: Détection-Prévention d'intrusion, Méthodes de Détection d’Attaque, Comparaison entre IPS et IDS, Implementation de l'IDP-Juniper

Kindle Format 8 (KF8), Gestion et Exploitation d’une Solution IPS et IDS: Détection-Prévention d'intrusion, Méthodes de Détection d’Attaque, Comparaison entre IPS et IDS, Implementation de l'IDP-Juniper Amazon Kindle kitapları için Mobi 7'nin yerini alan en yeni nesil dosya formatıdır.

Kindle Fire'da kullanılır. Ayrıca yazılım sürümü 4.1.0 veya üzeri, Kindle for PC ve Kindle Reader for Mac ile dördüncü nesil Kindle cihazlarında da desteklenir.

Kindle cihazları, diğer birçok e-Kitap okuyucusu tarafından kullanılan EPUB dosya biçimini desteklemez. Bunun yerine, Amazon'un tescilli e-kitap biçimlerini kullanacak şekilde tasarlanmıştır: AZW, MOBI ve daha yeni cihazlarda KF8.

Bu biçimler, yeniden akış, zengin biçimde biçimlendirilmiş e-kitap içeriği için tasarlanmıştır ve DRM kısıtlamalarını destekler, ancak EPUB'dan farklı olarak özel biçimlerdir.

Not. Eski mobipocket formatı HTML ve CSS ile oluşturulmuştur ve EPUB gibi .opf ve .ncx gibi bazı Open eBook (OEB) dosyalarını kullanır. Başlangıçta Palm Pilot gibi düşük güçlü mobil cihazlar için tasarlandı.

Kindle KF8, Amazon'un tescilli biçiminde kodlanmıştır, yayıncılar aşağıdaki iş akışını kullanarak Gestion et Exploitation d’une Solution IPS et IDS: Détection-Prévention d'intrusion, Méthodes de Détection d’Attaque, Comparaison entre IPS et IDS, Implementation de l'IDP-Juniper Kindle kitapları oluşturur:

KindleGen adlı ücretsiz bir yazılım kullanın. Kindle kitabı oluşturmak için bir komut satırı aracıdır. KindleGen, AB ERIC'dan HTML, XHTML veya EPUB gibi Gestion et Exploitation d’une Solution IPS et IDS: Détection-Prévention d'intrusion, Méthodes de Détection d’Attaque, Comparaison entre IPS et IDS, Implementation de l'IDP-Juniper kitaptaki orijinal içeriği kabul eder.

Adobe InDesign için Kindle Plugin adlı ücretsiz bir yazılımın eklenmesiyle Adobe InDesign'ı kullanın. Bu eklenti, bir yayıncının Gestion et Exploitation d’une Solution IPS et IDS: Détection-Prévention d'intrusion, Méthodes de Détection d’Attaque, Comparaison entre IPS et IDS, Implementation de l'IDP-Juniper içeriğini InDesign'dan Kindle KF8 formatına dönüştürmesine olanak tanır.

Kindle kitapları oluşturmak ve bunları Amazon'da satmak için Amazon'un self servis araçlarını kullanın: Kindle Direct Publishing Platform (KDP).

Üçüncü taraf dönüştürücü araçlarını kullanın (açık kaynaklı e-kitaplar gibi).

Profesyonel dönüşüm hizmetleri için dış kaynak kullanımı

Kindle'da yayınlamak için yazarlar genellikle içeriklerini aşağıdaki biçimlerde yazarlar ve tamamlandıktan sonra Gestion et Exploitation d’une Solution IPS et IDS: Détection-Prévention d'intrusion, Méthodes de Détection d’Attaque, Comparaison entre IPS et IDS, Implementation de l'IDP-Juniper dosyalarını Kindle biçimine dönüştürürler.

- Kelime (DOC veya DOCX)

- HTML (ZIP, HTM veya HTML)

- ePub (EPUB)

- Adobe PDF (PDF)

- Mobipocket (MOBI veya PRC)

| yazar | AB ERIC |

|---|

21,6 x 1,7 x 27,9 cm Kolektif 5 Ocak 2017 Maya Violet Lina Scatia 15 x 0,4 x 22 cm 21,6 x 1,9 x 27,9 cm 13 Şubat 2020 Prof Philip M. Parker Ph.D. 21 Ocak 2019 Vismont Studios 1 x 15 x 21 cm 15,2 x 0,6 x 22,9 cm 21,6 x 2 x 27,9 cm 20 Kasım 2020 18 Kasım 2020 Philip M. Parker Ph.D 3 Ocak 2017

okumak okumak kayıt olmadan

| yazar Gestion et Exploitation d’une Solution IPS et IDS: Détection-Prévention d'intrusion, Méthodes de Détection d’Attaque, Comparaison entre IPS et IDS, Implementation de l'IDP-Juniper | AB ERIC |

|---|

Les entreprises disposent aujourd'hui d'un volume de données non négligeable, qui est d'une importance cruciale dans la survie de cette dernière. Cependant, ces données sont exposées à différents type d’intrusions : externes via internet ou internes via des tentatives d’utilisateurs locaux désirant accéder à de plus hauts privilèges. Après cette ouverture, en offrant un accès aux ressources et aux données, de nouveaux risques sont apparus. Les menaces, les accès non autorisés au réseau, les interruptions de service et les activités d'espionnage obligent les entreprises à déployer diverses mesures de sécurité pour mettre en valeur les systèmes de sécurité outils et mécanismes de sécurité, et l’élaboration d’une politique de sécurité pour faire face à ces menaces. Parmi les mesures permettant la diminution des risques liés à ces applications malveillantes, Le système de prévention d’intrusions mis en place pour diminuer considérablement la charge sur les administrateurs de sécurité. Le travail réalisé, ouvre de nouvelles perspectives pour des solutions de sécurité modernes qui seront facilement intégrées aux nouvelles architectures.

En son kitaplar

benzer kitaplar

Audit de sécurité de système d’information d' Entreprise: sécurité informatique: sécurité informatique ethical hacking:sécurité informatique et ... ultime du débutant pour apprendre les bases d

okumak kayıt olmadan

Solution de contrôle de conformité Cisco NAC: la sécurité des réseaux informatiques, Network Admision Control NAC , Contrôle de conformité, NAP ... Protection), UAC (Unified Access Control )

okumak kayıt olmadan

Eat Sleep Stack Repeat Speed Stacking Cups Art Password book: Personal internet address and password logbook,Internet Website Address Password Keeper ... Password Organizer Journal Notebook

okumak kayıt olmadan

iPod Touch: iPod touch for Beginners Dummies and Seniors, iTunes and iCloud guide, covers iPod 4th and 5th Generation running iOS 6

okumak kayıt olmadan

Audit de sécurité de système d’information d' Entreprise: sécurité informatique: sécurité informatique ethical hacking:sécurité informatique et ... ultime du débutant pour apprendre les bases d

okumak kayıt olmadan

Solution de contrôle de conformité Cisco NAC: la sécurité des réseaux informatiques, Network Admision Control NAC , Contrôle de conformité, NAP ... Protection), UAC (Unified Access Control )

okumak kayıt olmadan

Eat Sleep Stack Repeat Speed Stacking Cups Art Password book: Personal internet address and password logbook,Internet Website Address Password Keeper ... Password Organizer Journal Notebook

okumak kayıt olmadan

iPod Touch: iPod touch for Beginners Dummies and Seniors, iTunes and iCloud guide, covers iPod 4th and 5th Generation running iOS 6

okumak kayıt olmadan